การพัฒนา Web App ให้ปลอดภัยจากการโจมตี OWASP Top 10

ในยุคที่ Web Application มีบทบาทในทุกธุรกิจ ความปลอดภัยของระบบกลายเป็นสิ่งที่ไม่อาจมองข้าม เพราะการเจาะระบบหนึ่งครั้งอาจทำให้ข้อมูลลูกค้ารั่วไหล เสียชื่อเสียง และกระทบต่อรายได้โดยตรง

OWASP Top 10 จึงเป็นแนวทางมาตรฐานสากลที่นักพัฒนาควรรู้ เพื่อป้องกันช่องโหว่ที่พบมากที่สุด

OWASP คืออะไร?

OWASP (Open Worldwide Application Security Project) เป็นองค์กรไม่แสวงหาผลกำไรที่จัดทำรายงาน Top 10 ช่องโหว่ด้านความปลอดภัยของ Web Application ซึ่งมีการอัปเดตอย่างต่อเนื่อง เพื่อให้สอดคล้องกับภัยคุกคามใหม่ๆ

สรุป OWASP Top 10 เวอร์ชันล่าสุด (2021)

| ลำดับ | ประเภทช่องโหว่ | อธิบายสั้นๆ |

|---|---|---|

| A01 | Broken Access Control | ผู้ใช้เข้าถึงสิ่งที่ไม่ควรเข้าถึงได้ |

| A02 | Cryptographic Failures | การเข้ารหัสไม่ปลอดภัยหรือไม่ถูกต้อง |

| A03 | Injection (เช่น SQL Injection) | ป้อนข้อมูลอันตรายเข้าระบบ |

| A04 | Insecure Design | ออกแบบระบบไม่ปลอดภัยตั้งแต่แรก |

| A05 | Security Misconfiguration | ตั้งค่าระบบผิด เช่น เปิด Debug Mode |

| A06 | Vulnerable Components | ใช้ไลบรารีที่มีช่องโหว่ |

| A07 | Identification and Authentication Failures | ระบบยืนยันตัวตนผิดพลาด (Broken Auth) |

| A08 | Software and Data Integrity Failures | การอัปเดตหรือการ Deploy ที่ไม่ปลอดภัย |

| A09 | Security Logging and Monitoring Failures | ไม่มี Log หรือแจ้งเตือนเมื่อเกิดเหตุผิดปกติ |

| A10 | Server-Side Request Forgery (SSRF) | ผู้โจมตีบังคับเซิร์ฟเวอร์ให้เรียก URL อันตราย |

แนวทางป้องกันเบื้องต้น

✅ ป้องกัน SQL Injection

- ใช้ Prepared Statements หรือ ORM

- ห้ามต่อ SQL ด้วยค่าที่มาจากผู้ใช้โดยตรง

✅ ป้องกัน Cross-Site Scripting (XSS)

- Escape HTML ก่อนแสดงผล

- หลีกเลี่ยง

innerHTMLโดยไม่จำเป็น - ใช้ Content Security Policy (CSP)

✅ ป้องกัน CSRF (Cross-Site Request Forgery)

- ใช้ Token CSRF แบบสุ่มและตรวจสอบทุก Request สำคัญ

- ตั้ง SameSite=Strict สำหรับ Cookie

✅ ป้องกัน Broken Authentication

- บังคับให้ใช้รหัสผ่านที่รัดกุม

- ใช้ระบบ 2FA

- จำกัดจำนวนครั้งในการ Login

✅ ตรวจสอบไลบรารีภายนอก

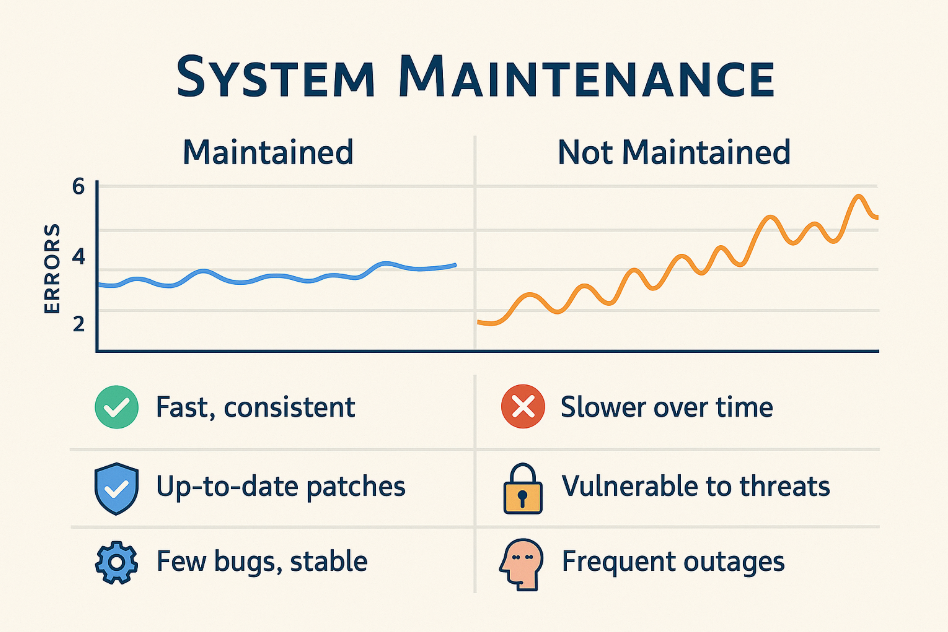

- อัปเดต dependencies สม่ำเสมอ

- ตรวจสอบ CVE หรือใช้ Snyk / npm audit / OWASP Dependency-Check

สรุป

OWASP Top 10 เปรียบเสมือน “รายการเตือนภัย” สำหรับนักพัฒนา Web Application ทุกคน การรู้เท่าทันและออกแบบระบบให้ปลอดภัยตั้งแต่แรกเริ่ม จะช่วยลดความเสี่ยงการถูกโจมตี และสร้างความน่าเชื่อถือให้กับลูกค้าอย่างยั่งยืน